Brytyjski haker trafi za kratki

27 kwietnia 2017, 12:32Jeden z najbardziej aktywnych brytyjskich hakerów został właśnie skazany przez sąd. Adam Mudd w wieku 16 lat przeprowadził ponad 1,7 miliona ataków przeciwko witrynom i usługom internetowym, wykorzystując w tym celu stworzony przez siebie program Titanium Stresser

Z mózgami jest jak z odciskami palców: nie ma dwóch identycznych

11 lipca 2018, 10:07Z mózgami jest jak z odciskami palców: nie ma dwóch identycznych. Unikatowość to wynik połączenia czynników genetycznych oraz indywidualnych doświadczeń życiowych.

Setki urządzeń z Bluetooth narażonych jest na atak

26 lutego 2020, 04:26Badacze z Singapuru poinformowali o zidentyfikowaniu luk w ponad 480 urządzeniach Bluetooth w tym bransoletkach do fitnessu, urządzeniach medycznych czy urządzeniach z gatunku "smart home". Błędy znaleziono w SKD Bluetooth Low Energy (BLE) mogą zostać wykorzystane do wywołania awarii lub uzyskania przez napastnika prawa do odczytu i zapisu danych.

Voyager 1 ponownie przesyła użyteczne dane. NASA bliska rozwiązania problemu

24 kwietnia 2024, 10:32NASA jest na dobrej drodze do rozwiązania problemów z Voyagerem 1. Po raz pierwszy od listopada pojazd przysłał użyteczne dane. Z Voyagera w końcu napłynęły informacje o stanie jego podzespołów. W najbliższym czasie inżynierowie chcą sprawić, by pojazd rozpoczął przesyłanie danych naukowych.

Open Source imponuje rozmachem

15 sierpnia 2006, 12:48Firma analityczna IDC w swoim raporcie stwierdza, że fenomen opensource'owego oprogramowania wyszedł już daleko poza Linuksa. Programy z otwartym kodem błyskawicznie się rozwijają.

Magnetofon dla peceta

16 stycznia 2007, 12:19Na jednej z internetowych stron pojawiła się oferta sprzedaży magnetofonu kasetowego montowanego... w pececie. Urządzenie pasuje do zatoki dla napędów CD i jest kompatybilne z systemem Windows 98 i nowszymi.

Microsoft: nie będziemy pozywać użytkowników Linuksa

16 maja 2007, 10:53Brad Smith, główny prawnik Microsoftu, oraz Horacio Gutierrez, wiceprezes ds. własności intelektualnej, wywołali niedawno spore poruszenie twierdząc, że opensource’owe oprogramowanie narusza patenty Microsoftu i czas, by jego twórcy i użytkownicy zaczęli wnosić należne opłaty.

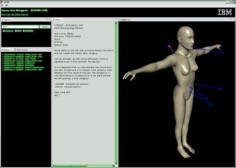

Trójwymiarowy pacjent IBM-a

27 września 2007, 09:32Naukowcy pracujący w szwajcarskim oddziale IBM-a w Zurychu stworzyli oprogramowanie pozwalające na uzyskanie trójwymiarowych awatarów pacjentów. Dane z tradycyjnych kartotek medycznych przechowywanych w formie cyfrowej są powiązane z trójwymiarową wirtualną postacią.

Komitet Techniczny bada Windows 7

12 marca 2008, 08:41Od 2002 roku na podstawie ugody pomiędzy Microsoftem a amerykańskim urzędem antymonopolowym, koncern z Redmond znajduje się pod szczególnym nadzorem rządowym. Przestanie on obowiązywać w 2009 roku, rok przed spodziewaną premierą systemu Windows 7, znanego pod kodową nazwą Blackcomb.

Kaspersky: Linux i Mac są podatne na ataki

20 października 2008, 11:44Eugene Kaspersky, założyciel Kaspersky Lab, uważa, że w niedługim czasie użytkownicy systemów Mac OS X i Linux będą musieli zmierzyć się z rosnącą liczbą ataków. W ciągu najbliższych kilku lat będą oni łatwym celem dla cyberprzestępców.